Введение: когда цифры сходят с ума

Вы подключаетесь к VPN-серверу в Германии. Открываете одно приложение — пинг 48ms, красота. Запускаете другую программу для теста того же сервера — 312ms. Проверяете третьим инструментом — 150ms. Один и тот же сервер, одна секунда времени между тестами.

Что за чертовщина?

Спойлер: все три цифры технически правильные. Но они измеряют совершенно разные вещи. И если вы выбираете VPN-сервер, ориентируясь на пинг из встроенного теста приложения, есть шанс, что вы подключаетесь к худшему варианту из возможных. Сегодня разберём, что вообще измеряет пинг, почему показатели различаются в разы, и как получить реальную картину задержки соединения.

Что такое пинг на самом деле

Начнём с базы. Пинг (ping) — это время, за которое пакет данных доходит от вашего устройства до сервера и возвращается обратно. Измеряется в миллисекундах (ms). Технически это называется RTT — Round Trip Time, время круговой поездки.

Звучит просто. Проблема в том, что способов отправить этот пакет существует несколько, и каждый даёт разный результат.

ICMP ping: классика, которую все блокируют

Когда вы открываете командную строку и пишете ping google.com, система отправляет ICMP-пакет (Internet Control Message Protocol). Это специальный служебный протокол, который вообще не предназначен для передачи данных — только для диагностики сети.

ICMP работает на сетевом уровне, минуя TCP и UDP. Он быстрый, лёгкий, показывает чистое время доставки пакета без overhead от протоколов транспортного уровня.

Но есть нюанс: половина серверов в интернете блокирует ICMP. Почему? Безопасность. ICMP активно использовался для DDoS-атак (Ping Flood, Smurf Attack), сканирования сети, определения топологии инфраструктуры. Поэтому многие админы просто отключают ответы на ICMP в firewall.

Результат: ваш ping показывает "Request timed out", хотя сервер работает отлично и отвечает на HTTP-запросы за 20 миллисекунд.

TCP ping: когда нужно достучаться

TCP ping работает по-другому. Вместо ICMP-пакета инструмент открывает TCP-соединение с сервером (обычно на 80 или 443 порт) и измеряет время установки соединения — три стадии TCP handshake: SYN, SYN-ACK, ACK.

Это реальный трафик приложения. Браузеры, мессенджеры, VPN-клиенты — все работают через TCP или UDP, а не через ICMP. Поэтому TCP ping даёт более релевантную картину того, как быстро будут работать ваши приложения.

Проблема: TCP handshake добавляет overhead. Если ICMP показывает чистое время доставки пакета, то TCP включает в себя дополнительную обработку на стороне сервера: проверку firewall, распределение нагрузки через load balancer, инициализацию SSL/TLS.

На практике TCP ping часто на 10-30ms выше, чем ICMP к тому же серверу.

HTTP(S) ping: полная имитация реальной работы

Некоторые инструменты идут дальше и делают полноценный HTTP-запрос: устанавливают TCP-соединение, проходят SSL handshake, отправляют HTTP GET запрос, получают ответ сервера.

Это максимально близко к тому, как работает реальное приложение. Но задержка здесь самая высокая: TCP handshake + TLS handshake (ещё 1-2 RTT) + обработка HTTP-запроса на сервере.

Один сервер может ответить на ICMP за 40ms, на TCP за 55ms, а на HTTPS за 120ms — и это нормально.

Почему VPN-клиенты показывают разный пинг

Теперь к вашему изначальному вопросу: почему один VPN-клиент показывает 50ms, а другой 300ms к одному серверу?

Разные протоколы измерения

Первая причина — клиенты используют разные методы. Приложение А отправляет ICMP-пакет напрямую к серверу (если он не заблокирован). Приложение Б открывает TCP-соединение. Приложение В делает полноценный handshake через VPN-туннель с шифрованием.

Вот реальный пример с сервером в Амстердаме:

ping server.vpn.com(ICMP) — 48mstcping server.vpn.com 443(TCP) — 62ms- Проверка через VPN-клиент с WireGuard — 71ms

- Проверка через OpenVPN TCP — 156ms

Разница в три раза — между самым быстрым и самым медленным методом.

Измерение ДО туннеля vs ВНУТРИ туннеля

Критический момент, который многие не понимают: где именно происходит измерение.

Вариант 1: Пинг до VPN-сервера

Клиент отправляет пакет напрямую к публичному IP сервера, без подключения VPN. Это показывает чистую сетевую задержку между вами и сервером. Быстро, информативно, но бесполезно для реальной работы.

Почему? Потому что когда VPN подключен, ваш трафик идёт другим путём: шифруется локально, отправляется на сервер, расшифровывается, потом идёт к конечному ресурсу.

Вариант 2: Пинг через VPN-туннель

Клиент устанавливает VPN-соединение, потом внутри туннеля пингует сервер или внешний ресурс (например, 8.8.8.8). Это реальная задержка вашей работы, но она включает overhead шифрования.

Примерная математика для WireGuard:

- Базовая задержка до сервера: 50ms

- Шифрование/расшифровка на вашем устройстве: +2-5ms

- Обработка на сервере: +3-8ms

- Итого через туннель: ~60-65ms

Для OpenVPN (особенно TCP) картина хуже:

- Базовая задержка: 50ms

- TCP overhead (подтверждение каждого пакета): +20-40ms

- Более тяжёлое шифрование: +5-10ms

- Итого: 75-100ms, иногда больше

Если клиент А показывает пинг до сервера (50ms), а клиент Б — через установленный туннель (95ms), технически оба правы. Но для выбора сервера нужна вторая цифра.

Приоритизация ICMP в сетях провайдеров

Третий фактор — поведение маршрутизаторов на пути к серверу. Многие провайдеры и дата-центры искусственно занижают приоритет ICMP-трафика.

Логика простая: ICMP не приносит денег. Это служебный протокол для диагностики. Поэтому когда на канале высокая нагрузка, маршрутизаторы первым делом тормозят именно ICMP, давая приоритет HTTP, HTTPS, SSH, VPN-трафику.

Результат: ICMP ping показывает 250ms, потому что пакет стоял в очереди на перегруженном роутере. Но ваш VPN-трафик через тот же роутер проходит за 60ms, потому что у него высокий приоритет в QoS (Quality of Service).

Я сталкивался с этим на серверах в Сингапуре: обычный ping показывал 180-220ms с дикими скачками. TCP ping — стабильные 85ms. Реальная работа через VPN — 90-95ms без просадок. ICMP просто отправляли в медленную полосу.

Load balancing и anycast

Четвёртая причина — архитектура серверной инфраструктуры. Крупные VPN-провайдеры используют anycast: один IP-адрес анонсируется из нескольких физических локаций одновременно. Сетевая маршрутизация автоматически направляет ваш трафик к ближайшему серверу.

Звучит отлично, но:

ICMP ping может уйти на один физический сервер (например, в Франкфурте — 40ms), а когда вы устанавливаете VPN-соединение, load balancer перекидывает вас на другой сервер того же anycast-адреса (в Варшаве — 85ms).

Разные инструменты могут попасть на разные серверы в anycast-группе, показывая разный пинг к "одному" IP.

Как правильно проверить реальный пинг

Окей, теперь вы знаете, почему цифры прыгают. Но как получить адекватную картину?

Метод 1: Пинг через установленный туннель

Самый честный способ — подключиться к VPN и пропинговать внешний ресурс изнутри туннеля.

Для Windows/Mac/Linux:

Подключаетесь к VPN

Открываете терминал

ping 8.8.8.8илиping 1.1.1.1Смотрите средний пинг за 20-30 пакетов

Это даст вам реальную задержку работы через VPN, включая все overhead шифрования и маршрутизации.

Важно: пингуйте стабильные серверы Google/Cloudflare, а не случайные сайты. У них серверы по всему миру с anycast, и результат будет показывать вашу реальную задержку до ближайшей точки присутствия.

Метод 2: MTR (My Traceroute)

MTR — комбинация ping и traceroute. Показывает не только итоговый пинг, но и задержку на каждом промежуточном узле.

Установка:

- Linux:

sudo apt install mtr - Mac:

brew install mtr - Windows: скачать WinMTR

Использование:

mtr -c 50 8.8.8.8

Утилита покажет таблицу: каждый маршрутизатор на пути, его пинг, процент потерь пакетов. Если на одном из узлов пинг подскакивает со 100ms до 300ms — вы нашли бутылочное горлышко.

Работает и до подключения VPN (чтобы увидеть путь к серверу), и после (чтобы увидеть путь от VPN-сервера к конечному ресурсу).

Метод 3: Speedtest с выбором сервера

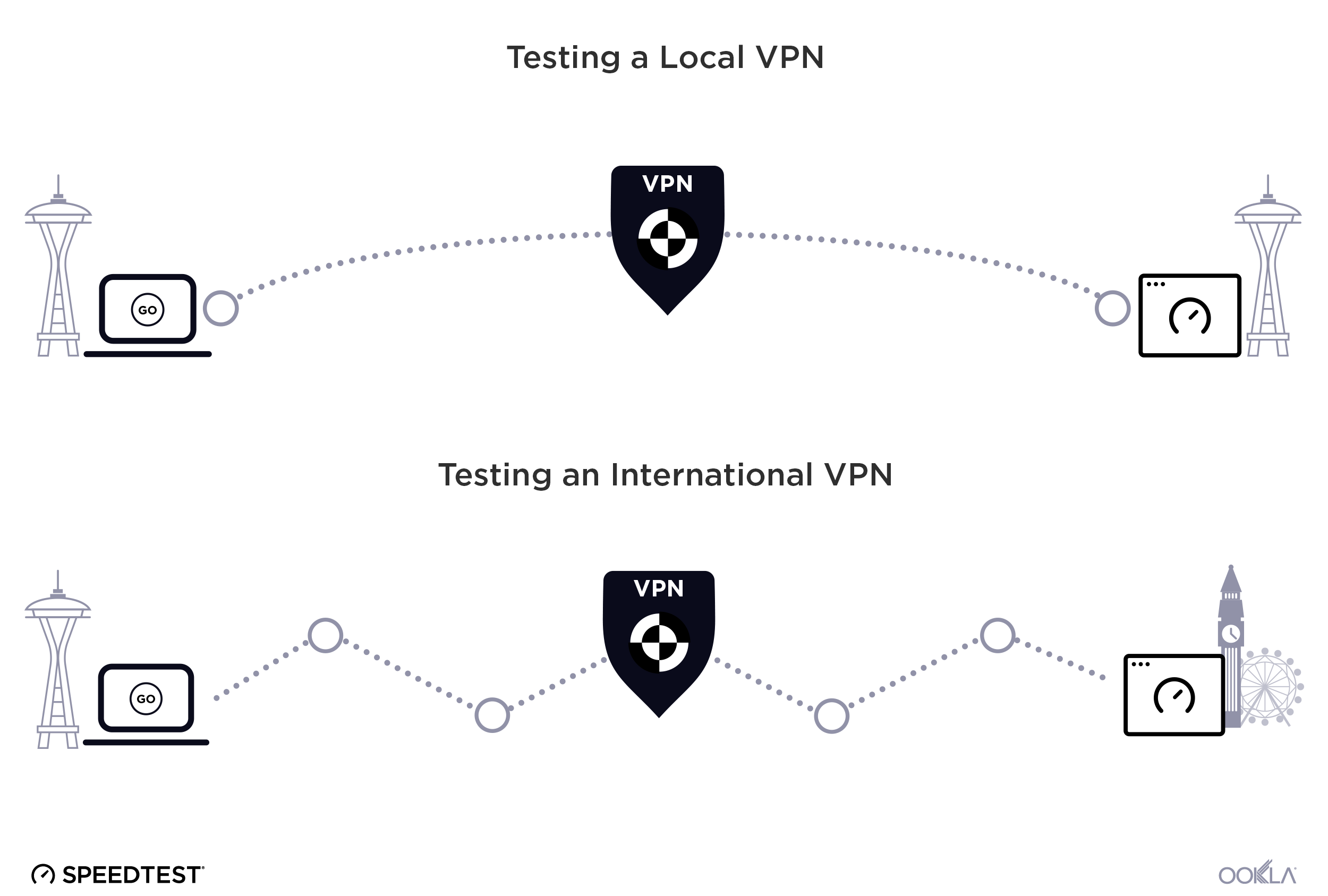

Популярные сервисы типа Speedtest.net показывают не только скорость, но и latency. Главное — вручную выбирать сервер для теста в той же стране, что и VPN-сервер.

Например, вы подключены к VPN в Нидерландах. Если Speedtest автоматически выберет сервер в России, пинг будет учитывать маршрут Нидерланды→Россия. Выберите сервер в Амстердаме вручную — получите чистую задержку VPN-туннеля.

Метод 4: tcping для точечной проверки

Если хотите проверить конкретный VPN-сервер до подключения, используйте tcping вместо обычного ping.

Windows:

Скачать tcping.exe, положить в C:\Windows\System32\, затем:

tcping vpn.server.com 443

Linux/Mac:

brew install tcping

tcping vpn.server.com 443

Это откроет TCP-соединение на порт 443 (HTTPS) и покажет реальное время handshake. Ближе к правде, чем ICMP.

Какой пинг считать "хорошим"

Цифры без контекста бесполезны. Вот реальные ориентиры:

0-50ms — отлично. Вы либо подключаетесь к локальному серверу, либо к очень качественному зарубежному каналу. Онлайн-игры, видеозвонки, стриминг — всё будет работать идеально.

50-100ms — хорошо. Стандарт для VPN между соседними странами или трансконтинентальных каналов с прямой маршрутизацией. Никаких проблем с обычным использованием, игры могут иметь небольшую задержку.

100-150ms — приемлемо. Работать можно, но в играх будет заметно. Видеозвонки могут иметь микрозадержки в пол-секунды. Для браузинга, стриминга — без проблем.

150-250ms — плохо. Либо сервер географически далеко, либо маршрут идёт через перегруженные каналы. Использовать такой сервер стоит только если нужна конкретная гео-локация и альтернатив нет.

250ms+ — ищите другой сервер. Исключение: вы в Австралии, подключаетесь к серверу в Европе, физика не обманешь. Но для большинства задач это неприемлемо медленно.

Jitter: почему стабильность важнее абсолютных цифр

Есть параметр важнее среднего пинга — jitter, колебание задержки. Лучше иметь стабильные 100ms, чем скачки от 40ms до 180ms.

Jitter убивает качество видеозвонков (голос прерывается), онлайн-игр (персонаж телепортируется), стриминга (буферизация каждые 30 секунд).

Когда делаете ping -c 50 8.8.8.8, смотрите не только на average (среднее), но и на mdev (mean deviation) — стандартное отклонение. Если mdev больше 20% от среднего пинга — канал нестабильный.

Пример хорошего результата:

50 packets transmitted, 50 received, 0% packet loss

round-trip min/avg/max/mdev = 62.3/68.1/74.2/2.8 ms

Среднее 68ms, отклонение 2.8ms — канал стабильный как швейцарские часы.

Пример плохого:

50 packets transmitted, 47 received, 6% packet loss

round-trip min/avg/max/mdev = 45.1/112.3/312.8/48.2 ms

Среднее вроде ничего (112ms), но разброс огромный (от 45 до 312), потери пакетов 6% — работать будет отвратительно.

Почему встроенные тесты VPN-клиентов врут

Большинство VPN-приложений показывают список серверов с "пингом" рядом с каждым. Удобно, но часто бесполезно.

Причина 1: Измерение без подключения. Приложение пингует публичный IP сервера, не устанавливая VPN-туннель. Получаете теоретический пинг, который на практике будет выше на 20-50ms.

Причина 2: Кэширование результатов. Многие клиенты обновляют пинг раз в несколько минут или вообще при запуске приложения. Сеть могла измениться, сервер мог загрузиться — данные устарели.

Причина 3: Оптимистичные предположения. Некоторые провайдеры рассчитывают пинг на основе геолокации: "Вы в Москве, сервер в Хельсинки, типичная задержка 40ms" — и показывают это значение. Без реального теста.

Что делать: Используйте встроенный тест как первичный фильтр ("эти серверы точно далеко, их игнорируем"), но финальное решение принимайте после подключения и ручной проверки через терминал.

Продвинутый кейс: мультихоп и пинг

Некоторые VPN позволяют подключаться через два сервера последовательно (multi-hop, double VPN). Например: Вы → Сервер в Германии → Сервер в Швеции → Интернет.

Как считается пинг здесь? Суммарно: задержка до первого сервера + задержка между серверами + задержка от второго сервера до конечного ресурса.

Если Москва→Германия = 60ms, Германия→Швеция = 25ms, итоговый пинг через multi-hop будет минимум 85ms + overhead протокола (обычно +15-30ms) = 100-115ms.

Измерять пинг встроенными средствами клиента здесь вообще бесполезно — они покажут задержку только до первого сервера (60ms), игнорируя второй хоп. Реальность будет в два раза хуже.

Заключение

Когда вы видите разный пинг к одному серверу в разных приложениях — это не баг, не обман, не глюк матрицы. Это разные методы измерения разных этапов доставки данных.

ICMP ping показывает теоретический минимум — если бы сервер не был перегружен и ICMP не деприоритизировался. TCP ping добавляет реальность handshake. Пинг через VPN-туннель включает шифрование и полный путь вашего трафика.

Главное правило: всегда проверяйте пинг после подключения к VPN, изнутри туннеля, к стабильному внешнему ресурсу. Это единственный способ узнать реальную задержку вашей работы.

И помните: стабильность важнее абсолютных цифр. Лучше стабильные 80ms, чем скачки от 30ms до 200ms с потерей пакетов.